A quinta atualização do Windows 10, lançada no dia 17 de outubro, traz um recurso de segurança que pode impedir a ação de alguns tipos de vírus de resgate. A função vem desativada e quem quiser ativá-la vai precisar de um pouco de paciência, já que alguns programas podem não funcionar corretamente.

Chamada de “Pastas controladas”, a novidade traz uma proposta simples: impedir que programas não autorizados façam modificações em certas pastas protegidas. Dessa forma, se um vírus de resgate tentar apagar ou criptografar os arquivos na pasta “Documentos”, por exemplo, ele não terá permissão para isso — a não ser que seja autorizado pelo usuário.

A Microsoft promete manter uma lista de aplicações populares para que elas não tenham de ser manualmente adicionadas nas configurações, mas um pequeno teste desta coluna descobriu que programas recentes – como a nova coleção 2018 da Adobe – já podem ter problemas para funcionar.

Além das pastas padrão do Windows (como “Documentos”, “Imagens” e “Vídeo”), é possível adicionar qualquer outra pasta para a lista protegida. Infelizmente, não é possível remover essas pastas padrão da lista. Se fosse possível, o “Pastas controladas” já teria utilidade imediata para proteger mídias menos usadas e que não são modificadas com tanta frequência — uma mídia de backup, por exemplo.

Como o recurso é novo e não é possível ativá-lo sem monitorar as pastas padrão, quem pretende ativá-lo precisa se preparar para alguns problemas — inclusive programas que possam travar sem explicação, já que os aplicativos normalmente não esperam que seu acesso a pastas comuns seja bloqueado. Esse tipo de acesso sempre foi permitido e alguns programas ainda carregam configurações ou gravam arquivos temporários lá, embora isso não seja tecnicamente correto.

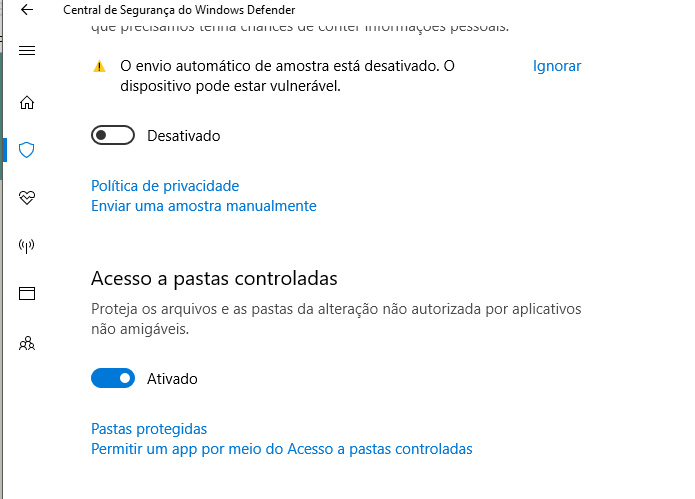

Recurso de Pastas protegidas na Central de Segurança do Windows Defender. (Foto: Reprodução)

Ativando o recurso de “pastas controladas”

Para ligar ou desligar o “Pastas controladas”, é preciso acessar a “Central de Segurança do Windows Defender”. Isso pode ser feito por meio do “escudo” que fica na barra de notificação (próxima ao relógio) ou então em Configurações > Atualização e segurança > Windows Defender > Abrir a Central de Segurança do Windows Defender.

Depois, é preciso navegar para Proteção contra vírus e ameaças > Configurações de proteção contra vírus e ameaças > Pastas controladas e ativar o recurso.

As pastas monitoradas podem ser configuradas clicando em “Pastas protegidas”. Há também uma opção para autorizar um app específico, mas, como muitos programas são pré-autorizados pela Microsoft (e não aparecem na lista), é mais fácil aguardar as notificações de tentativa de acesso que vão aparecer quando os programas tentarem acessar algum arquivo nas pastas protegidas. Dessa maneira, você só vai adicionar os programas que não foram pré-autorizados.

Isso funciona?

Sim, funciona. Não só em teoria, mas testes iniciais mostram que o “pastas protegidas” realmente contém a ação dos vírus.

Na prática, o “pastas protegidas” adiciona mais uma camada ao sistema de permissões do Windows. Hoje, qualquer programa executado sempre terá as mesmas permissões que o usuário que executou o programa. Isso implica em acesso total aos arquivos e pastas pessoais — uma condição perfeita para os vírus de resgate.

Vírus mais antigos se aproveitavam do fato que o Windows vinha configurado de fábrica para dar permissões totais (acesso completo ao sistema) para o usuário. Isso permitia a criação de vírus poderosos, difíceis de serem removidos e que podiam permanecer no sistema invisíveis para os antivírus.

Com o “Controle de contas de usuário” disponível desde o Windows Vista, programas que quiserem permissões administrativas precisam de uma autorização do usuário, o que inibiu a ação de muitas pragas digitais.

Os vírus de resgate, no entanto, não precisam dessa autorização, já que miram os arquivos pessoais da vítima. Esse tipo de praga só precisa “sobreviver” no sistema por alguns minutos ou horas para criptografar os dados. Depois, o vírus de resgate não se importa com a ação dos antivírus e faz questão de anunciar sua presença (e pedir o resgate).

O “pastas protegidas” funciona com o mesmo princípio, exigindo um clique a mais para autorizar um programa a ter acesso a informações pessoais.

Teria funcionado com o “Bad Rabbit”?

Uma das peculiaridades do vírus de resgate Bad Rabbit, que se espalhou na Ucrânia e na Rússia no meio da semana passada, é que ele pedia permissões administrativas para funcionar. Como ele chegava no computador prometendo ser um instalador – tipo de programa que normalmente exige direitos administrativos -, as vítimas do vírus acabaram autorizando o vírus a executar com permissões completas.

Sempre que um vírus consegue se executar com permissões administrativas, é improvável que qualquer recurso de segurança consiga deter a atuação da praga digital. É por isso que ficar atento aos avisos do Controle de Contas de Usuário (configurado corretamente) é de indispensável.

O “Bad Rabbit” também explorava uma falha de segurança em versões mais antigas do Windows para entrar nos sistemas já com permissões completas. Isso mostra a necessidade de manter o sistema com todas as atualizações de segurança.

Em outras palavras, o “pastas controladas” tem potencial para reduzir o impacto de uma contaminação por vírus de resgate – mas só em um sistema onde outras funções de segurança estejam funcionando de forma adequada. (Blog Altieres Rohr)